Cybersécurité, Intelligence artificielle

Comment les agents IA transforment le triage des alertes

Auteur

Vooban

Les SOC vivent l’épuisement d’alertes : trop de bruit, trop de faux positifs, pas assez de temps. Les agents d’IA transforment le triage en automatisant l’enrichissement, la corrélation et l’escalade en quelques minutes. Résultat : moins de bruit, meilleure couverture et des analystes concentrés sur les vraies menaces.

Les centres des opérations de cybersécurité (SOC) font face à un défi majeur : ils reçoivent jusqu’à 3 000 alertes par jour, mais une équipe d’analystes peut en examiner à peine des centaines. Le résultat : entre 40 et 62 % des alertes sont complètement ignorées, créant des failles de sécurité dangereuses.

Les plateformes SOAR traditionnelles promettaient d’améliorer le triage des alertes, mais leur approche basée sur des scénarios d’automatisation rigides atteint vite ses limites. Si une alerte ne correspond pas aux critères établis, l’automatisation plante et transfère le problème aux humains, ce qui va à l’encontre de l’objectif initial. C’est nécessaire, mais insuffisant quand le triage est ambigu.

L’IA agentique révolutionne le triage des alertes. Ces systèmes autonomes qui enquêtent, raisonnent et décident comme des analystes humains, mais à la vitesse de la machine, transforment le triage d’une enquête manuelle en automatisation intelligente.

La fatigue d’alertes : un enjeu critique pour les SOC

Les analystes en cybersécurité passent 27 % de leur temps à courir après de faux positifs pendant le triage des alertes. Une seule enquête d’alerte peut prendre de 30 à 70 minutes. Cela crée une situation impossible où des menaces critiques passent entre les mailles du filet pendant que les équipes chassent des anomalies inoffensives.

Les alertes incessantes ne se résument pas à une question de quantité : c’est du bruit. La plupart des systèmes de détection sont activés par des signaux isolés et des données non liées, ce qui entraine une accumulation rapide de fausses alertes que les équipes n’arrivent pas à traiter assez rapidement.

C’est parce que les systèmes traditionnels manquent de contexte pendant le triage. Par exemple, une connexion depuis un nouveau pays déclenche une alerte sans savoir que l’utilisateur est en voyage d’affaires approuvé. Ces décisions « en silo » génèrent des taux massifs de faux positifs, érodent la confiance et font perdre du temps sur des enquêtes qui ne mènent nulle part.

Le calcul ne fonctionne pas : une équipe dimensionnée pour 100 alertes ne peut pas en gérer 3 000.

IA agentique : enquête autonome et analyse à grande échelle

Les agents d’intelligence artificielle fonctionnent comme des coéquipiers numériques lors de la gestion des alertes, capables de réfléchir et de prendre des décisions adaptatives. Contrairement aux plateformes SOAR avec leurs scénarios prédéfinis rigides, les systèmes d’IA agentique utilisent des modèles d’apprentissage automatique (souvent des LLMs) combinés à des outils, des intégrations de données et des garde-fous. Cela leur permet d’interpréter le contexte et d’effectuer des analyses en plusieurs étapes sans avoir besoin d’une intervention humaine constante.

Quand une connexion suspecte déclenche une alerte, un agent IA superviseur ne fait pas juste vérifier des seuils pendant le triage. Il découpe le problème en différentes tâches et confie la collecte de preuves à des agents spécialisés, qui travaillent en parallèle.

Un agent interroge des bases de données de réputation IP. Un autre analyse l’historique de voyage de l’utilisateur. Un autre vérifie la cohérence de l’appareil. Un autre compare les comportements aux bases de référence. Tout ça se fait en simultané, basé sur plusieurs sources. À l’inverse, un humain doit encore se connecter à différents outils, un après l’autre, pour recouper les mêmes signaux.

L’agent superviseur arbitre les contradictions, relance seulement quand l’incertitude persiste, puis sort une décision de triage traçable, avec un niveau de confiance et les prochaines actions.

Un vrai différenciateur dans le triage automatisé des alertes, c’est la capacité de raisonnement. Si une vérification initiale s’avère non concluante, l’agent détermine quelles données supplémentaires pourraient aider et va chercher les éléments pertinents dans les journaux disponibles (EDR, SIEM, pare-feu, proxy, identités, etc.), en imitant la façon dont les analystes expérimentés travaillent quand le triage est ambigu.

Prenons un scénario de triage : une connexion à 3 h du matin depuis une IP inconnue déclenche une alerte. L’agent interroge l’IP (chaîne hôtelière), vérifie le calendrier de l’utilisateur (voyage d’affaires), confirme l’empreinte de l’appareil (portable connu) et examine les journaux VPN (aucune connexion simultanée). En deux minutes, il détermine que c’est légitime et ferme l’alerte de façon autonome. Le triage s’effectue précisément et instantanément, sans que l’analyste humain se laisse accabler par un faux positif.

Déployer un agent IA simple : point d’entrée pragmatique pour automatiser le SOC

Les organisations n’ont pas besoin de se lancer d’emblée dans une architecture multiagent complexe pour améliorer le triage. Un bon point de départ, c’est un seul agent IA, ciblé sur des alertes à fort volume : ça donne des gains rapides, tout en bâtissant la confiance à l’interne.

C’est une approche simple, à faible risque, qui permet de prouver la valeur rapidement. Souvent, on commence par les tentatives de connexion suspectes, parce que l’impact sur le triage est facile à mesurer.

Le flux de travail du triage automatisé comprend plusieurs étapes. L’agent assimile les alertes et les enrichit de contexte. Il procède à une analyse du comportement et émet des recommandations avec une indication de fiabilité. Il peut soit signaler les menaces, soit clore de manière automatique les alertes non menaçantes.

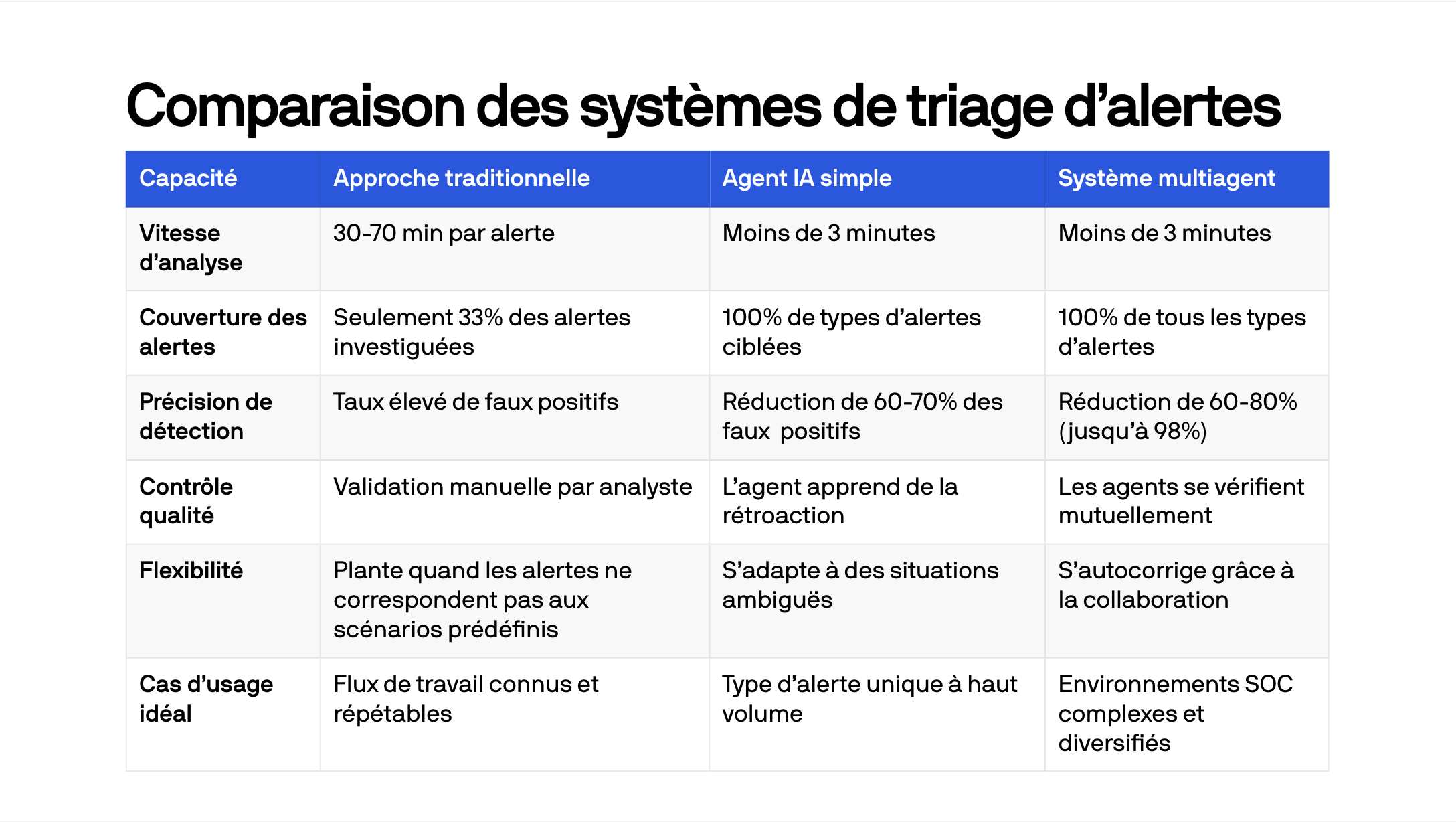

Les résultats du triage par agent simple incluent typiquement une réduction de 60 à 80 % des faux positifs, des temps d’enquête de moins de 3 minutes et une couverture de 100 % pour les catégories d’alertes ciblées. Chaque alerte reçoit un traitement de triage cohérent, garantissant qu’aucune menace critique n’est manquée à cause de la fatigue d’alertes.

Les flux de travail à agent unique créent rapidement de la valeur, mais ils ont des limites : il n’y a pas de second regard pour repérer les erreurs de triage, et ils peuvent être moins efficaces face à des attaques du jour zéro (zero-day attacks). Pour construire une véritable cyberdéfense agentique robuste avec contre-vérification, l’évolution logique consiste à passer à des systèmes multiagents.

Systèmes multiagents : précision et collaboration pour la cybersécurité

Les architectures multiagents amplifient la précision du triage grâce à la spécialisation. Au lieu d’un seul modèle généraliste, les systèmes d’IA agentique multiagents attribuent des rôles distincts. On trouve notamment : l’agent de triage pour la classification de la sévérité, l’agent d’investigation pour le renseignement sur les menaces, l’agent d’opérations pour les données d’infrastructure, l’agent de gestion de cas pour la synthèse, et l’agent superviseur pour la coordination.

La gestion automatisée des alertes gagne en puissance grâce à la collaboration entre les agents. Les agents peuvent contre-vérifier les résultats du triage, s’engager dans un débat contradictoire et utiliser des mécanismes de consensus avant les déterminations finales. Si un agent détecte un fichier comme étant malveillant lors du triage, mais qu’un autre agent l’identifie comme un outil d’entreprise légitime, le système vérifie les informations avant d’émettre une alerte.

Les processus de triage avancés en opérations de sécurité intègrent des boucles d’autocorrection. Si un agent récupère des données insuffisantes, le système réécrit automatiquement les requêtes ou demande un second avis à des agents pairs. Ça améliore la précision du triage, sans ralentir l’analyse. À mesure que davantage de plateformes de sécurité adoptent le Protocole de contexte de modèle (MCP), les agents IA peuvent aussi partager le contexte et appeler les mêmes outils via une interface standardisée pendant une investigation.

Même avec un système multiagents, les garde-fous et la supervision restent essentiels. Des flux de travaux avec humain dans la boucle (human-in-the-loop) assurent que les analystes gardent le contrôle.

Résultats mesurables : l’impact de l’IA agentique sur les opérations de cybersécurité

Les systèmes de triage par IA agentique génèrent des améliorations mesurables dans la façon dont les SOC gèrent le triage et le volume des alertes de sécurité.

La transformation va bien au-delà des métriques. Les équipes de sécurité ne courent plus après les notifications d’alertes sans fin ; elles passent à une approche proactive pour détecter les menaces et mettre en place des initiatives stratégiques en cybersécurité. Les analystes cessent de passer des journées à rassembler du contexte lors du triage initial et se concentrent sur l’investigation d’attaques sophistiquées, l’amélioration des règles de détection et la réduction de la dette de cybersécurité.

Grâce à l’intelligence artificielle qui assure une couverture complète pour le triage, le SOC devient plus efficace en triant les alertes non pas en travaillant plus fort, mais en automatisant les tâches.

Avantages stratégiques de l’IA agentique : au-delà de la vitesse et de la précision

Les systèmes d’IA agentique offrent deux avantages critiques qui transforment la gestion des alertes au-delà de simples enquêtes plus rapides.

Récits d’attaque complets et corrélation automatisée

Les agents d’intelligence artificielle rassemblent automatiquement les alertes fragmentées en une narration unifiée pendant le triage. Une cyberattaque qui génère des alertes séparées pour l’hameçonnage, le téléchargement de logiciels malveillants, la modification de systèmes et la connexion réseau est regroupée en une seule chronologie d’événement cohérente. Au lieu de s’enfoncer dans des journaux bruts, les analystes en cybersécurité reçoivent des « dossiers de cas » exhaustifs expliquant ce qui s’est passé, pourquoi cela revêt une importance particulière et quels systèmes ont subi des impacts.

Cela permet aux analystes de gagner du temps et de réduire leurs efforts. Ils peuvent économiser du temps en accédant à toutes les informations dans une seule source, qui comprend toutes les corrélations et analyses nécessaires. Ils peuvent également éviter de passer d’un outil de sécurité à l’autre et de trier plusieurs alertes qui semblent sans lien. Ils peuvent immédiatement évaluer la chaîne d’attaque complète et déterminer la réponse appropriée. Les systèmes à agent simple et multiagents peuvent tous deux corréler les alertes liées, mais les architectures multiagents atteignent une précision plus élevée grâce à la vérification croisée de leurs corrélations.

Apprentissage continu et adaptation aux menaces

Les agents IA améliorent progressivement la précision du triage en intégrant l’apprentissage par renforcement avec un retour humain. Quand les analystes marquent des alertes remontées comme de faux positifs, les agents ajustent leurs décisions futures. Ils établissent ainsi des références de base comportementales. Ils apprennent, par exemple, que les équipes financières accèdent à de grands ensembles de données en fin de mois, que les développeurs téléchargent des outils qui déclenchent des signatures de maliciel, et que les cadres voyagent selon des horaires spécifiques.

Quand un agent apprend un nouveau patron de menace informatique, il partage sa connaissance dans l’écosystème d’IA agentique. L’ensemble du système de triage multiagent en bénéficie sans mises à jour manuelles, maintenant son efficacité à mesure que le paysage des menaces évolue.

L’avenir des centres d’opérations de cybersécurité

Selon Gartner, 40 % des applications d’entreprise incluront des agents IA d’ici 2026. Dans les opérations de cybersécurité, l’adoption va s’accélérer à mesure que les organisations reconnaîtront que les analystes humains seuls ne peuvent pas gérer les volumes de triage d’alertes et la complexité des paysages de menaces modernes.

Les organisations qui déploient le triage agentique aujourd’hui obtiennent des avantages immédiats. Elles constatent une réduction drastique des faux positifs de sécurité, un temps d’enquête mesuré en minutes plutôt qu’en heures, une couverture complète des alertes et des analystes libérés du triage manuel sans fin. Ces derniers peuvent ainsi se concentrer sur le travail de cybersécurité stratégique.

À mesure que les architectures multiagents se deployment au sein des équipes de sécurité, elles vont dépasser le triage initial des alertes vers la réponse automatisée aux incidents, la chasse proactive aux menaces et l’amélioration continue de la posture de cybersécurité. Les organisations qui investissent maintenant dans le triage des alertes alimenté par l’IA agentique vont définir à quoi ressemblera le SOC du futur. Ce sera un centre d’opérations où les machines gèrent l’échelle et où les humains gèrent la stratégie de sécurité.

Si tu veux aller plus loin, le guide Agents d'IA en cybersécurité prend le relais : une démarche concrète, étape par étape, pour déployer des agents de façon sécuritaire dans vos opérations de cybersécurité.